Aujourd’hui, je vais vous parler de quelque chose qui a l’air cool et intrigant à la fois — Google Dorking.

C’est une technique de recherche avancée qui, bien utilisée, peut être un outil puissant pour dénicher des informations précises. Cependant, dans de mauvaises mains, elle peut aussi poser de graves problèmes de sécurité.

Mise à jour Septembre 2024

Dans cette vidéo, je vais vous montrer un paramètre que vous pouvez ajouter à l’URL de recherche Google, qui vous permettra d’avoir une page sans aucune publicité, sans annonce, sans Google My business, uniquement les résultats qui vous intéresse. Le paramètre s’appelle UDM = 14. Le reste est dans la vidéo ci-dessous.

Google Dorking 101

Lorsque je dis Google Dorking, aussi connu en tant que Google Hacking, je ne fais pas allusion à une nouvelle danse à la mode, mais à une méthode pour manipuler les recherches pour découvrir des informations précises.

Ça peut être des documents confidentiels, des données sensibles, ou des identifiants privés. Voici un exemple simple de Google Dorking : une recherche comme filetype:pdf "confidential" qui cherche des fichiers PDF contenant le mot « confidentiel ». Vous pouvez faire un essai.

Possibilités et Usages

Petite vidéo explicative :

Google Dorking offre la possibilité de découvrir un grand nombre d’informations qui ne sont généralement pas destinées à être publiques. Par exemple, une requête comme site:exemple.fr filetype:pdf "confidential" limite la recherche au domaine « exemple.fr », pouvant révéler des documents confidentiels sur ce site.

Il y a beaucoup plus d’exemples de Google Dorks :

- Trouver des sites avec des connexions FTP anonymes :

intitle:"index of" inurl:ftp; - Trouver des caméras IP non sécurisées, vous pouvez essayer : inurl: »view/index.shtml »;

- Trouver des sons pour un synthétiseur : intitle:Index of /korg

Il est toujours bon de rappeler que ces exemples sont à des fins éducatives. N’utilisez pas ces techniques pour enfreindre la loi ou la vie privée de qui que ce soit.

Risques Juridiques

Même si vos recherches ne sont pas dans le but de nuire, les dangers juridiques liés à la pratique du Google Dorking ne doivent pas être sous-estimés.

On peut considérer que les informations sont disponibles publiquement, néanmoins, leur utilisation peut avoir des implications juridiques graves.

On parle ici de violation potentielle des lois de protection des données, comme le RGPD en Europe.

Responsabilités pour les Propriétaires de Sites Web

En tant que propriétaire d’un site internet, ce sujet doit particulièrement vous intéresser. En effet, vous avez la responsabilité de créer et gérer un site qui protège efficacement les données sensibles afin qu’elles ne soient pas accessibles par Google Dorking.

Le fichier robots.txt

# Les lignes commençant par # sont des commentaires

# Début du bloc 1

User-agent: Googlebot

User-agent: Googlebot-News

Disallow: /directory1/

Disallow: /directory2/Source : https://smartkeyword.io/seo-technique-seo-robots-txt/

C’est un moyen couramment utilisé pour empêcher Google d’indexer certaines pages de votre site.

Vous pouvez vérifier celui de la plupart des sites en ajoutant « /robots.txt » à l’URL principale du site web, par exemple pour GitHub, ça donne: github.com/robots.txt.

Attention, utiliser robots.txt pour masquer des informations sensibles peut finalement donner un plan aux attaquants.

Une meilleure pratique serait d’utiliser des mécanismes tels que l’authentification et le contrôle d’accès rigoureux pour ces informations.

D’autres Moteurs de Recherche

Il n’y a pas que Google qui permette le Dorking, d’autres moteurs de recherche peuvent aussi être utilisés pour des techniques de dorking similaires. C’est le cas de Bing, Yahoo et DuckDuckGo. Chacun de ces moteurs possède sa propre syntaxe pour les commandes de recherche avancées.

En exclusivité une base de données qui rassemble la plupart des « formules »

Bonnes Pratiques en Sécurité Web

Après avoir évoqué les risques associés au Google Dorking, il est tout à fait naturel que vous vous demandiez :

Comment protéger mon site Web ?

Quelques bonnes pratiques de sécurité web :

- Sécurisez vos informations : Ne vous contentez pas de compter sur robots.txt pour protéger vos informations. Utilisez diverses techniques de sécurité, comme SSL/TLS pour le transfert de données, des firewalls, une authentification forte, du chiffrement pour les données sensibles, parmi d’autres mesures.

- Testez régulièrement : Il existe divers outils de test de sécurité qui peuvent vous aider à détecter les vulnérabilités et les corriger avant qu’elles ne soient exploitées.

- Mettez en place une politique de mot de passe solide : Insistez pour que vos utilisateurs créent des mots de passe forts, idéalement avec l’aide d’un gestionnaire de mots de passe. Considérez également l’ajout d’une seconde couche d’authentification avec un système de type « 2FA »

Ressources pour en savoir plus

Si vous souhaitez approfondir le sujet de Google Dorking, voici quelques ressources supplémentaires :

- La Google Hacking Database, communément appelée GHDB, qui est une compilation de Google Dorks recueillies au fil du temps.

- Le guide propre de Google sur les opérateurs de recherche avancés.

- La page spéciale https://dorkking.blindf.com

Pour finir….

Google Dorking est une épée à double tranchant. D’une part, il peut aider les professionnels de la sécurité à tester la résilience de leurs systèmes. D’autre part, il peut être utilisé par des acteurs malveillants pour découvrir des informations qui pourraient être utilisées de manière non éthique, donc restez prudents.

…… 101 ?

101 : Dans le contexte de l’apprentissage sur le web, le nombre « 101 » est généralement utilisé pour signaler un guide d’introduction ou un didacticiel pour débutants sur un sujet spécifique. Ce numéro est dérivé du système de codage des cours universitaires américains, où « 101 » désigne souvent le premier cours dans une séquence de cours.

Nouveau Google Dork

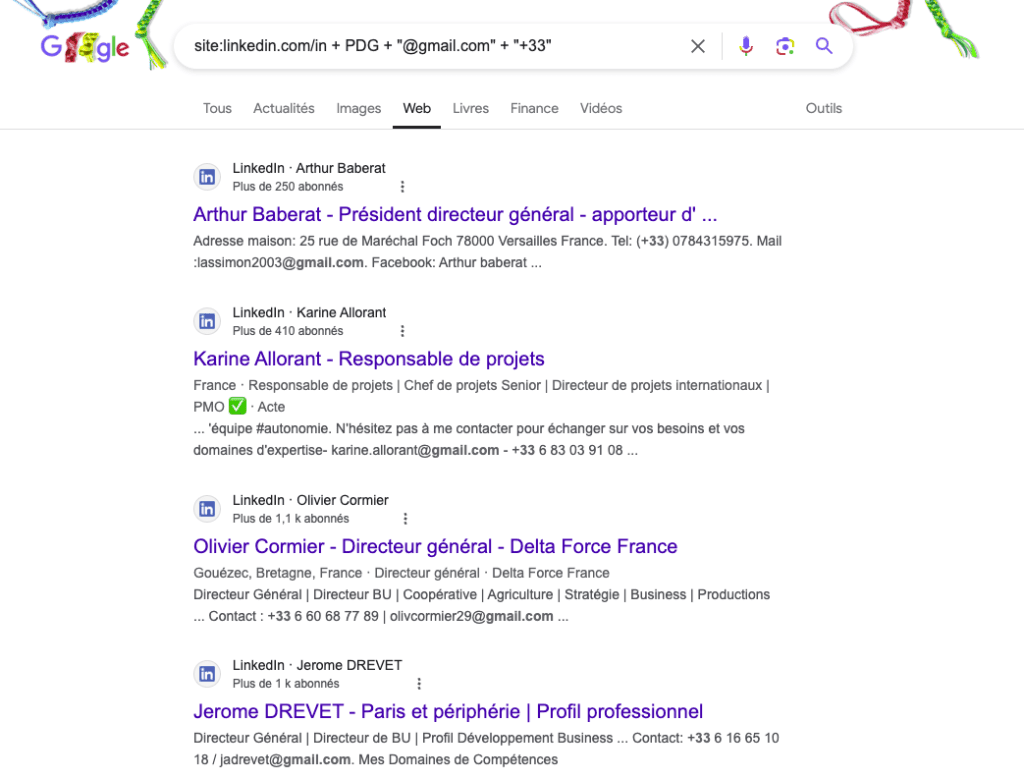

Comment trouver des coordonnées de PDG sur LinkedIn grâce à Google ?

Juste avec cette recherche dans Google :

site:linkedin.com/in + PDG + « @gmail.com » + « +33 »

C’est assez énorme !!!!

(Article enrichi le 12/04/2026)

IA et Google Dorking en 2026 : une nouvelle donne

Depuis 2024, l’essor des outils d’IA générative a ouvert de nouvelles surfaces d’exposition que le Google Dorking permet déjà d’explorer. Voici ce qui a changé.

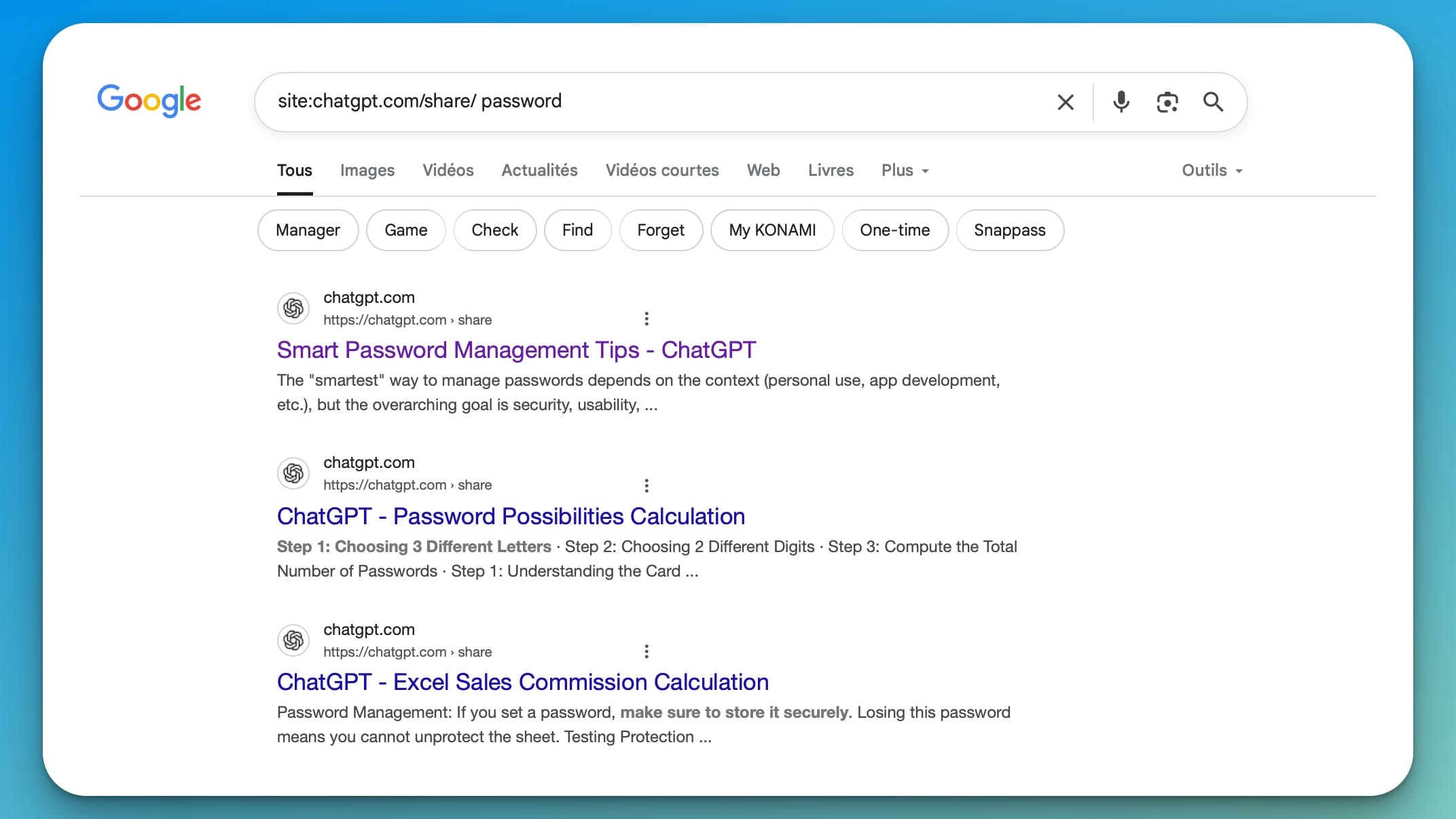

Les partages ChatGPT sont indexés par Google. On l’a vu dans la mise à jour de juillet 2025 : les conversations partagées publiquement via ChatGPT apparaissent dans les résultats Google. Ce qui signifie que des données saisies par des employés dans ChatGPT — des contrats, des données clients, des stratégies internes — peuvent se retrouver indexées et trouvables par n’importe qui avec le bon dork. Le dork site:chatgpt.com/share en est la démonstration directe.

Le Shadow AI, nouvelle surface d’attaque. Le Shadow AI désigne les outils d’IA utilisés en entreprise sans validation des équipes IT. Des employés qui utilisent Notion AI, Perplexity ou des outils de génération de contenu peuvent involontairement exposer des données sensibles sur des plateformes dont les politiques de confidentialité sont floues. Le Google Dorking permet d’identifier si des données de votre organisation ont fuité via ces canaux.

L’IA pour générer des dorks. L’autre face du problème : les attaquants utilisent désormais ChatGPT et d’autres LLMs pour générer automatiquement des centaines de dorks ciblés sur une organisation. Ce qui prenait des heures de travail manuel prend maintenant quelques minutes. La surface d’attaque n’a pas changé, mais la vitesse d’exploitation, si.

Selon le rapport Cybersecurity Forecast 2026 de Google Cloud, les attaques assistées par IA vont s’intensifier significativement cette année. Le Google Dorking en est un vecteur d’entrée accessible, même pour des attaquants peu qualifiés.

Shodan : le Google Dorking des objets connectés

Si Google Dorking s’applique aux pages web indexées, Shodan fait la même chose pour les appareils connectés à internet : caméras IP, routeurs, imprimantes, automates industriels, NAS, serveurs exposés.

Une recherche Shodan comme port:22 country:FR liste les serveurs SSH accessibles en France. webcam country:FR city:Chaumont peut révéler des caméras non sécurisées dans une ville spécifique. Pour les PME qui ont des caméras de surveillance, des NAS ou des routeurs connectés, c’est une vérification que je recommande systématiquement.

Shodan est légal en mode lecture — il indexe uniquement ce qui est publiquement accessible. Mais ce qu’il révèle peut être alarmant. Beaucoup d’entreprises ignorent qu’une imprimante ou un NAS mal configuré est visible depuis internet par n’importe qui dans le monde.

Shodan s’utilise souvent en complément du Google Dorking dans une démarche OSINT (Open Source Intelligence) : collecter des informations publiques sur une cible ou sur sa propre infrastructure avant qu’un attaquant ne le fasse.

Auditer votre propre site avec le Dorking : 5 recherches à faire maintenant

Avant de vous inquiéter pour les attaquants, commencez par regarder ce que Google expose déjà sur votre propre site. Voici cinq dorks à copier-coller en remplaçant votresite.fr par votre domaine :

site:votresite.fr filetype:pdf— liste tous les PDF indexés. Contrats, devis, factures oubliés dans un dossier public y apparaissent souvent.site:votresite.fr inurl:admin— révèle les interfaces d’administration accessibles et indexées.site:votresite.fr inurl:login— identifie les pages de connexion exposées, potentiellement ciblables par brute force.site:votresite.fr ext:log OR ext:sql OR ext:bak— les fichiers de logs, sauvegardes SQL ou fichiers .bak sont parfois laissés accessibles par erreur et contiennent des données critiques.site:votresite.fr "index of /"— détecte les répertoires dont le listing est activé, ce qui expose l’arborescence complète du serveur.

Si l’une de ces recherches remonte des résultats qui ne devraient pas être publics, c’est un problème à corriger immédiatement — avant qu’un attaquant ne le fasse pour vous.

Vous avez trouvé quelque chose d’inquiétant ou vous voulez aller plus loin avec un audit complet de votre exposition ? Contactez-moi — c’est le genre de vérification que je propose aux PME et TPE de Haute-Marne et du Grand Est dans le cadre d’un accompagnement en cybersécurité et visibilité web.